ในยุคดิจิทัลที่เทคโนโลยีพัฒนาอย่างรวดเร็ว การรักษาความปลอดภัยในโลกออนไลน์ก็กลายเป็นหัวข้อที่ถูกหยิบยกขึ้นมาพูดถึงอย่างไม่ขาดสาย แต่อย่างไรก็ตาม เว็บไซต์ต่างๆ ยังคงตกเป็นเป้าหมายของมิจฉาชีพออนไลน์ หรือ "Hacker" ที่มีวัตถุประสงค์ไม่ซื่อสัตย์ในการเจาะระบบ ซึ่งมักจะมีวิธีการและช่องโหว่บางประการที่พวกเขานิยมใช้เป็นเครื่องมือ ในบทความนี้ เราจะมาเจาะจงดู 5 ช่องโหว่หลักระดับเว็บไซต์ที่ Hacker มักชอบใช้เป็นทางเข้า พร้อมด้วยตัวอย่างโค้ดเบื้องต้นที่สามารถใช้ป้องกันได้

1. SQL Injection:

ช่องโหว่แรกและเป็นที่นิยมสูงสุดคือ SQL Injection ที่เกิดขึ้นกับระบบฐานข้อมูล SQL ด้วยการแทรกคำสั่ง SQL ที่ไม่เหมาะสมผ่านแอปพลิเคชันเว็บ เพื่อจัดการกับฐานข้อมูลอย่างควบคุม ตัวอย่างโค้ดที่ช่วยป้องกันคือการใช้พารามิเตอร์ในการสร้างคำสั่ง SQL แทนที่จะใช้ String Concatenation

ตัวอย่างโค้ดป้องกัน SQL Injection (PHP):

$stmt = $pdo->prepare('SELECT * FROM users WHERE username = :username');

$stmt->execute(['username' => $user_input]);

2. Cross-Site Scripting (XSS):

XSS เป็นช่องโหว่ที่ทำให้ผู้โจมตีสามารถฝังสคริปต์ชนิดหนึ่ง เช่น JavaScript ไปยังหน้าเว็บไซต์ ซึ่งสามารถทำให้ข้อมูลผู้ใช้ถูกขโมยได้ การป้องกันช่องโหว่นี้คือการหลีกเลี่ยงการใช้ข้อมูลที่รับมาจากผู้ใช้ทันทีโดยไม่ได้ทำการตรวจสอบหรือทำความสะอาดข้อมูล

ตัวอย่างโค้ดป้องกัน XSS (JavaScript):

const sanitizedInput = input.replace(//g, ">");

document.getElementById('user-content').innerHTML = sanitizedInput;

3. Cross-Site Request Forgery (CSRF):

CSRF เป็นการโจมตีที่ Hacker พยายามให้เบราว์เซอร์ของผู้ใช้ส่งคำขอที่อาจมีศักยภาพในการทำให้เกิดผลกระทบต่อข้อมูลผู้ใช้หรือการตั้งค่าบนเว็บไซต์ การป้องกันมักจะทำโดยการตรวจสอบตัวตนของผู้ใช้ผ่านการใช้ Token ที่ไม่สามารถทายได้ง่าย

ตัวอย่างโค้ดป้องกัน CSRF (HTML):

4. Insecure Deserialization:

ช่องโหว่นี้เกิดจากดีซีเรียไลเซชันของอ็อบเจกต์ที่ไม่ได้รับการตรวจสอบว่ามีความน่าเชื่อถือสามารถนำไปสู่การดำเนินการเสียหายได้ การใช้การดีซีเรียไลเซชันที่ปลอดภัยและการตรวจสอบอินพุตอย่างถูกต้องเป็นคีย์หลักในการป้องกัน

ตัวอย่างโค้ดไม่มีเนื่องจากความซับซ้อนและความหลากหลายในการป้องกันด้านนี้

5. Security Misconfiguration:

การตั้งค่าความปลอดภัยที่ไม่ถูกต้องสามารถเปิดช่องให้ Hacker เข้าถึงระบบได้ การตั้งค่าที่มั่นคงทั้งหมด การอัพเดทซอฟต์แวร์ และการทำให้ระบบมีขั้นตอนการตรวจสอบอย่างเข้มงวดมากขึ้น จะช่วยลดช่องโหว่นี้ได้อย่างมาก

ตัวอย่างโค้ดตั้งค่าความปลอดภัย (Web Server Configuration):

# แผนผังการตั้งค่าความปลอดภัยสำหรับ Web Server ที่ควรจะมี

- Turn off directory listing

- Setup proper MIME types

- Set HTTP security headers (like X-XSS-Protection, Content-Security-Policy)

การรู้เท่าทันและการป้องกันช่องโหว่เหล่านี้ไม่ใช่แค่หน้าที่ของนักพัฒนาเว็บเท่านั้น แต่เป็นสิ่งที่ทุกคนที่มีส่วนเกี่ยวข้องควรมีความรู้ เพื่อร่วมกันหาทางป้องกันและเสริมความแข็งแกร่งให้กับระบบความปลอดภัยในระบบเทคโนโลยีข้อมูลของเราให้ดียิ่งขึ้น

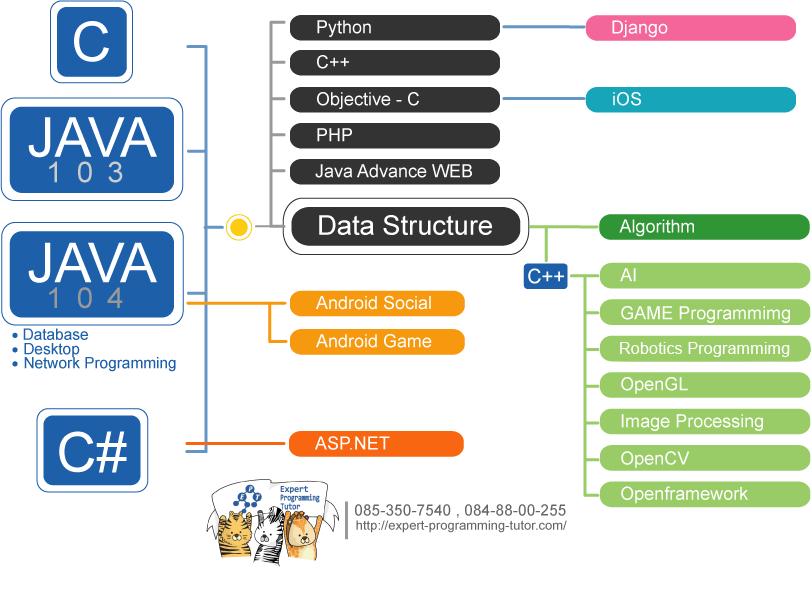

อย่างไรก็ตาม การลงมือศึกษาและฝึกฝนการเขียนโค้ดเพื่อป้องกันตัวเองและระบบจากเหล่า Hacker จะต้องมีการศึกษาอย่างเข้มข้น ที่ EPT (Expert-Programming-Tutor), เราได้มุ่งเน้นในการเรียนรู้และปฏิบัติงานจากประสบการณ์จริง หากคุณมีความสนใจในการพัฒนาทักษะการเขียนโค้ดเพื่อเสริมสร้างความปลอดภัย การเข้าศึกษาที่ EPT อาจเป็นก้าวแรกที่ดีในการเริ่มต้น.

หมายเหตุ: ข้อมูลในบทความนี้อาจจะผิด โปรดตรวจสอบความถูกต้องของบทความอีกครั้งหนึ่ง บทความนี้ไม่สามารถนำไปใช้อ้างอิงใด ๆ ได้ ทาง EPT ไม่ขอยืนยันความถูกต้อง และไม่ขอรับผิดชอบต่อความเสียหายใดที่เกิดจากบทความชุดนี้ทั้งทางทรัพย์สิน ร่างกาย หรือจิตใจของผู้อ่านและผู้เกี่ยวข้อง

หากเจอข้อผิดพลาด หรือต้องการพูดคุย ติดต่อได้ที่ https://m.me/expert.Programming.Tutor/

หากมีข้อผิดพลาด/ต้องการพูดคุยเพิ่มเติมเกี่ยวกับบทความนี้ กรุณาแจ้งที่ http://m.me/Expert.Programming.Tutor

085-350-7540 (DTAC)

084-88-00-255 (AIS)

026-111-618

หรือทาง EMAIL: NTPRINTF@GMAIL.COM