เมื่อพูดถึงความปลอดภัยของข้อมูลในยุคดิจิทัลนี้ SHA-256 หรือ Secure Hash Algorithm 256-bit เป็นหนึ่งในอัลกอริทึมที่ได้รับความนิยมมากในการสร้าง hash จากข้อมูล เพื่อให้ได้ผลลัพธ์ที่ปลอดภัย และยากต่อการถอดรหัสกลับมาเป็นข้อมูลต้นฉบับ ในบทความนี้ เราจะดูวิธีการใช้งาน SHA-256 ในภาษา Perl ซึ่งเป็นภาษาที่มีความยืดหยุ่น และมีการใช้งานที่หลากหลายในการประมวลผลข้อมูลในระบบ IT และหากคุณสนใจที่จะเรียนรู้การเขียนโปรแกรมเชิงลึกยิ่งขึ้น การศึกษาที่ EPT น่าจะเป็นตัวเลือกที่ดีให้กับคุณ

SHA-256 เป็นฟังก์ชันการแฮชที่พัฒนาโดย National Security Agency (NSA) ของสหรัฐอเมริกา และเป็นส่วนหนึ่งของ SHA-2 series ที่มีฟังก์ชันการแฮชที่ยาวขึ้น ซึ่งเป็นการปรับปรุงจาก SHA-1 ที่มีขนาด 160 บิต SHA-256 จะสร้างข้อความแฮชที่มีขนาดความยาว 256 บิต ทำให้มีความปลอดภัยสูงมากกว่า และยิ่งไปกว่านั้น SHA-256 ได้รับการยอมรับและใช้งานอย่างกว้างขวาง เช่น ในระบบ cryptocurrency อย่าง Bitcoin

SHA-256 ทำงานโดยรับข้อมูลเข้าและประมวลผลผ่านฟังก์ชันที่ซับซ้อนเพื่อสร้างข้อความแฮชที่เป็นเอกลักษณ์ กระบวนการนี้รับประกันว่าแม้จะมีการเปลี่ยนแปลงข้อมูลเพียงเล็กน้อย เช่น การเปลี่ยนตัวอักษรเดียวในข้อความ ก็จะทำให้ได้ผลลัพธ์แฮชที่แตกต่างอย่างสิ้นเชิง

เพื่อใช้งาน SHA-256 ในภาษา Perl เราจำเป็นต้องใช้โมดูล `Digest::SHA` ซึ่งต้องทำการติดตั้งเสียก่อน โดยใช้คำสั่ง CPAN หรือ cpanm:

หลังจากติดตั้งโมดูลแล้ว เราสามารถสร้าง hash ด้วย SHA-256 ได้ดังนี้:

กรณีเราต้องการ hash ไฟล์:

การจัดเก็บรหัสผ่าน:

หนึ่งใน usecase ที่พบบ่อยคือ ในการจัดเก็บรหัสผ่านโดยไม่เปิดเผยรหัสผ่านจริง เมื่อผู้ใช้สร้างรหัสผ่านใหม่ ระบบจะเข้ารหัสรหัสผ่านเหล่านั้นด้วย SHA-256 แล้วจัดเก็บแฮช ไม่ใช่รหัสผ่านอ่านได้ในฐานข้อมูล เมื่อผู้ใช้ล็อกอิน ระบบจะแฮชรหัสผ่านที่พิมพ์เข้ามาแล้วเปรียบเทียบกับแฮชที่เก็บไว้ ให้ความปลอดภัยที่สูงขึ้น เพราะไม่มีใครทราบถึงรหัสผ่านจริงของผู้ใช้ได้แม้แต่ผู้ดูแลระบบ

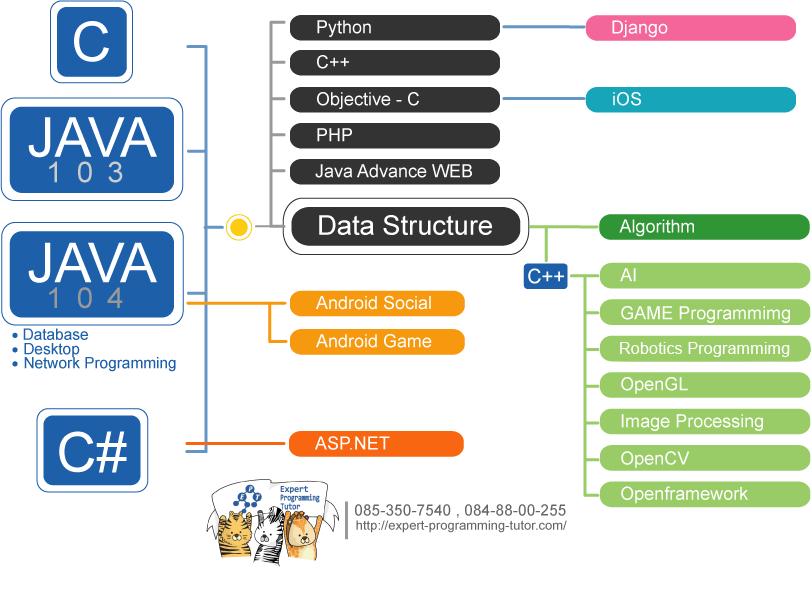

การศึกษาและเข้าใจการใช้งานอัลกอริทึมเหล่านี้เป็นสิ่งสำคัญในการเป็นนักพัฒนาระบบคอมพิวเตอร์ที่หลากหลายและเจาะลึก ณ Expert-Programming-Tutor เรามีหลักสูตรที่ครอบคลุมที่จะช่วยให้คุณเข้าใจโลกของการเขียนโปรแกรมและการประมวลผลข้อมูลอย่างลึกซึ้ง มาเรียนรู้และสร้างนวัตกรรมใหม่ๆ กับเราได้วันนี้!

หมายเหตุ: ข้อมูลในบทความนี้อาจจะผิด โปรดตรวจสอบความถูกต้องของบทความอีกครั้งหนึ่ง บทความนี้ไม่สามารถนำไปใช้อ้างอิงใด ๆ ได้ ทาง EPT ไม่ขอยืนยันความถูกต้อง และไม่ขอรับผิดชอบต่อความเสียหายใดที่เกิดจากบทความชุดนี้ทั้งทางทรัพย์สิน ร่างกาย หรือจิตใจของผู้อ่านและผู้เกี่ยวข้อง

Tag ที่น่าสนใจ: sha-256 hash_algorithm perl programming_language cryptography data_security encryption code_example computer_science information_technology

หากมีข้อผิดพลาด/ต้องการพูดคุยเพิ่มเติมเกี่ยวกับบทความนี้ กรุณาแจ้งที่ http://m.me/Expert.Programming.Tutor

085-350-7540 (DTAC)

084-88-00-255 (AIS)

026-111-618

หรือทาง EMAIL: NTPRINTF@GMAIL.COM