ในยุคสมัยที่การเชื่อมต่อดิจิทัลกลายเป็นสิ่งจำเป็นและเกิดขึ้นอย่างเข้มข้น ประเด็นเกี่ยวกับความปลอดภัยทางดิจิทัลจึงได้รับความสนใจมากยิ่งขึ้น ไม่ว่าจะเป็นข้อมูลส่วนบุคคล, ฐานข้อมูลธุรกิจ หรือแม้กระทั่งซอฟต์แวร์ที่ใช้ในการบริการลูกค้า ทุกอย่างล้วนมีความเสี่ยงที่จะถูกโจมตี และเมื่อถูกโจมตีแล้วผลกระทบที่ตามมาอาจจะรุนแรงถึงขั้นทำลายธุรกิจได้

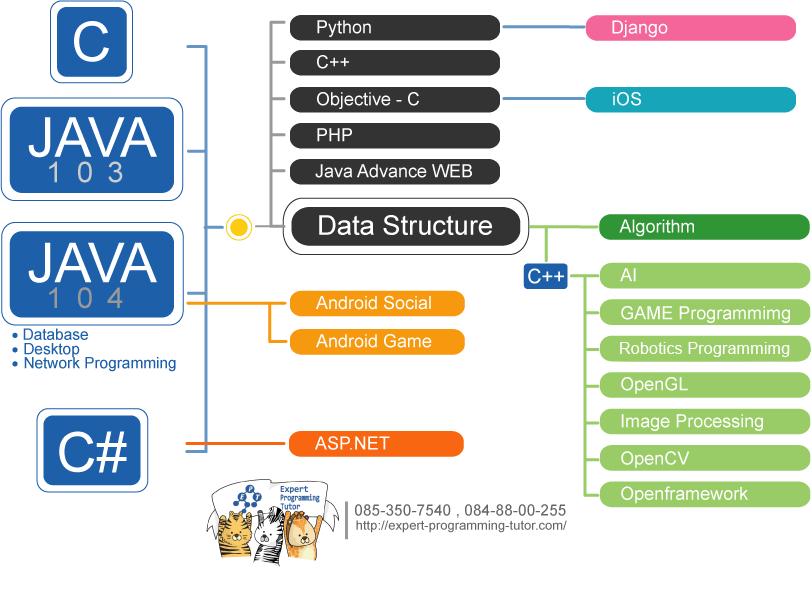

เพื่อไม่ให้ภัยคุกคามเหล่านี้เป็นเรื่องที่น่ากลัวเกินไป ในบทความนี้เราจะมาพูดถึงช่องโหว่ทั่วไปและแนวทางปฏิบัติที่ดีที่สุด เพื่อพัฒนามาตรการด้านความปลอดภัย ซึ่งคุณสามารถเรียนรู้เพิ่มเติมผ่านโปรแกรมการศึกษาของ Expert-Programming-Tutor เพื่อป้องกันและจัดการกับปัญหาเหล่านี้ได้

การเข้าใจถึงช่องโหว่ทั่วไปเป็นก้าวแรกที่สำคัญ บางช่องโหว่อาจจะดูไม่เป็นอันตราย แต่เมื่อถูกแฮกเกอร์ใช้ประโยชน์ได้ก็อาจส่งผลเสียหายอย่างมาก ต่อไปนี้คือบางตัวอย่างของช่องโหว่ที่พบได้บ่อย:

1. Injection Attacks: โจมตีด้วยการฉีดโค้ดที่ไม่พึงประสงค์เข้าระบบ เช่น SQL Injection ที่ใช้คำสั่ง SQL ที่ไม่ปลอดภัยเพื่อดึงข้อมูลจากฐานข้อมูล 2. Cross-site Scripting (XSS): ช่องโหว่ที่ทำให้ผู้โจมตียัดโค้ด JavaScript ที่เป็นอันตรายลงในหน้าเว็บไซต์ 3. Cross-site Request Forgery (CSRF): เมื่อผู้ใช้งานที่เป็นที่ไว้วางใจของเว็บไซต์ถูกหลอกให้ทำการคำสั่งที่ไม่ปลอดภัยบนเว็บไซต์ 4. Unsecured Direct Object References: เปิดทางให้ผู้ใช้งานเข้าถึงข้อมูลที่ไม่ควรเข้าถึงได้โดยตรง เช่น ข้อมูลไฟล์หรือฐานข้อมูล 5. Security Misconfiguration: การกำหนดค่าความปลอดภัยไม่เหมาะสม ทำให้เปิดช่องให้โจมตีระบบได้ง่าย 6. Sensitive Data Exposure: เผยแพร่ข้อมูลที่ละเอียดอ่อนโดยไม่ตั้งใจ เช่น การส่งรหัสผ่านทาง HTTP แบบไม่มีการเข้ารหัส

หลังจากรู้จักกับช่องโหว่ต่างๆ แล้ว มาดูกันว่าเราสามารถทำอย่างไรเพื่อป้องกันหรือลดความเสี่ยงเหล่านี้ได้บ้าง:

1. หลีกเลี่ยงการใช้โค้ดที่ไม่ปลอดภัย: เช่นการใช้ Parameterized Queries ในการจัดการกับข้อมูลฐานข้อมูลเพื่อป้องกัน SQL Injection. 2. ใช้การตรวจสอบการ Validation อย่างเข้มข้น: ทั้งที่ด้าน Client-Side และ Server-Side เพื่อป้องกันการโจมตีด้วย XSS และ CSRF. 3. การจัดการกับข้อมูลที่มีความละเอียดอ่อน: เช่นการใช้การเข้ารหัส Encrypt ข้อมูลในการส่ง และการจัดเก็บข้อมูล. 4. การกำหนดค่าความปลอดภัยที่เหมาะสม: อย่าใช้ค่าเริ่มต้นของระบบ และทำการ Update เป็นประจำเพื่อป้องกันช่องโหว่ที่ทราบแล้ว. 5. การศึกษาและการฝึกอบรมอย่างต่อเนื่อง: เพื่อให้ปรับปรุงความรู้เกี่ยวกับช่องโหว่และการป้องกันอยู่เสมอ.

ในฐานะผู้เชี่ยวชาญด้านการเขียนโปรแกรม เราสามารถใช้การเขียนโค้ดที่ปลอดภัยเพื่อป้องกัน SQL Injection ดังนี้:

# Python ร่วมกับ biblioteca pymysql เพื่อการเขียนโค้ดที่ปลอดภัยกับ SQL

import pymysql

db_connection = pymysql.connect(host='localhost',

user='user',

password='passwd',

db='db_name',

charset='utf8mb4',

cursorclass=pymysql.cursors.DictCursor)

try:

with db_connection.cursor() as cursor:

# การใช้ Parameterized Query จะทำให้ค่าที่ไม่น่าไว้วางใจไม่สามารถเป็น SQL code ได้

sql = "SELECT * FROM users WHERE email = %s AND password = %s"

cursor.execute(sql, ('john.doe@example.com', 'Password1!'))

result = cursor.fetchone()

if result:

print("Login successful!")

else:

print("Login failed.")

finally:

db_connection.close()

การใช้ Parameterized Queries ดังตัวอย่างข้างต้น จะช่วยป้องกันจากการใส่คำสั่ง SQL ที่ไม่พึงประสงค์เข้าไปในคำสั่งที่รับค่าจากผู้ใช้.

เพื่อการทำความเข้าใจอย่างลึกซึ้งและการฝึกปฏิบัติจริง ตัวเลือกที่ดีที่สุดคือการเรียนรู้กับผู้เชี่ยวชาญที่ Expert-Programming-Tutor ที่จะให้ความรู้และประสบการณ์ที่ไม่เพียงตอบโจทย์แต่ยังเผชิญหน้ากับประสบการณ์จริงอย่างมีประสิทธิภาพ.

หมายเหตุ: ข้อมูลในบทความนี้อาจจะผิด โปรดตรวจสอบความถูกต้องของบทความอีกครั้งหนึ่ง บทความนี้ไม่สามารถนำไปใช้อ้างอิงใด ๆ ได้ ทาง EPT ไม่ขอยืนยันความถูกต้อง และไม่ขอรับผิดชอบต่อความเสียหายใดที่เกิดจากบทความชุดนี้ทั้งทางทรัพย์สิน ร่างกาย หรือจิตใจของผู้อ่านและผู้เกี่ยวข้อง

หากเจอข้อผิดพลาด หรือต้องการพูดคุย ติดต่อได้ที่ https://m.me/expert.Programming.Tutor/

หากมีข้อผิดพลาด/ต้องการพูดคุยเพิ่มเติมเกี่ยวกับบทความนี้ กรุณาแจ้งที่ http://m.me/Expert.Programming.Tutor

085-350-7540 (DTAC)

084-88-00-255 (AIS)

026-111-618

หรือทาง EMAIL: NTPRINTF@GMAIL.COM