MD-5 (Message-Digest Algorithm 5) เป็นหนึ่งในอัลกอริธึมที่ถูกออกแบบมาเพื่อตรวจสอบความสมบูรณ์ของข้อมูลและสร้างแฮชแบบ 128 บิต อัลกอริธึมนี้ถูกพัฒนาขึ้นในปี 1991 โดย Ronald Rivest และถึงแม้ว่า MD-5 จะมีปัญหาด้านความปลอดภัยในปัจจุบัน แต่ยังคงถูกใช้งานในบางกรณี เช่น การสร้าง checksum และการเก็บรหัสผ่านอย่างปลอดภัย

MD-5 เป็นอัลกอริธึมที่ใช้ในการคำนวณหนึ่ง-way hash จากข้อมูลต้นฉบับ โดยที่ผลลัพธ์ที่ได้จะมีขนาดคงที่ที่ 32 หลักในรูปแบบของเลขฐานสิบหก ข้อมูลที่มีความยาวแตกต่างกันสามารถสร้างแฮชที่มีขนาดแน่นอน ซึ่งส่งผลให้เกิดการใช้งานมากมายในโลกไซเบอร์ ไม่ว่าจะเป็นการตรวจสอบความสมบูรณ์ของไฟล์ การเก็บรักษารหัสผ่านในระบบ หรือการยืนยันตัวตนผ่านข้อมูลที่ถูกเข้ารหัส

MD-5 จะทำงานในหลายขั้นตอน:

1. เตรียมข้อมูล: ข้อมูลจะถูกแบ่งออกเป็นบล็อกขนาด 512 บิต 2. เพิ่มข้อมูล: จะมีการเพิ่มตัวบ่งชี้ที่บอกความยาวของข้อมูลเข้าไป 3. คำนวณ Hash: ใช้ฟังก์ชันการประมวลผลซึ่งรวมไปถึงการทำงานกับตัวแปรที่มีอยู่แล้วในขั้นตอนก่อนหน้า 4. สร้างผลลัพธ์: ผลลัพธ์ที่ได้จะเป็นแฮชซึ่งจะใช้แทนข้อมูลเดิม

การใช้งาน MD-5 ในภาษา Ruby ทำได้ง่ายดาย เพียงแค่ใช้ไลบรารีที่รองรับ เราใช้ `Digest::MD5` ซึ่งมาพร้อมกับ Ruby เอง

ตัวอย่างโค้ด

อธิบายโค้ด

1. เราใช้การ `require 'digest'` เพื่อเรียกใช้งานไลบรารี Digest ที่มีการสนับสนุนมากมาย โดยเฉพาะ MD-5

2. สร้างฟังก์ชัน `generate_md5_hash` เพื่อคำนวณแฮชจากข้อมูลที่ป้อนเข้ามา

3. ใช้ `Digest::MD5.hexdigest` ในการสร้างแฮชเป็นแบบเลขฐานสิบหก

4. ทดสอบฟังก์ชันด้วยข้อมูล "Hello, World!" และแสดงผลลัพธ์

เช่นเดียวกับอัลกอริธึม Hash อื่น ๆ MD-5 ยังมาพร้อมกับ use case ที่หลากหลาย แม้ว่าในหลาย ๆ กรณีจะมีการแนะนำให้ใช้ SHA-2 หรือ SHA-3 แทน แต่ MD-5 ก็ยังมีการใช้งานในบางสภาพแวดล้อม ตัวอย่างเช่น:

1. การตรวจสอบไฟล์: ผู้ใช้สามารถตรวจสอบความสมบูรณ์ของไฟล์ที่ดาวน์โหลดได้ผ่าน MD-5 checksum ที่มาพร้อมกับไฟล์นั้น 2. การเก็บรหัสผ่าน: แม้ว่าจะไม่แนะนำให้ใช้ MD-5 สำหรับการเก็บรหัสผ่าน แต่ในบางระบบที่มีการใช้วิธีการเข้ารหัสง่าย ๆ อาจมีการใช้ MD-5 3. การประมวลผลในฐานข้อมูล: การใช้ MD-5 เพื่อสร้างค่าที่ไม่ซ้ำกันในฐานข้อมูล เช่น รหัสประจำตัวของผู้ใช้อนาคตของ MD-5

ถึงแม้ว่า MD-5 จะมีการใช้งานในบาง场景 การทำงานที่ไม่ปลอดภัยได้ทำให้มันไม่เหมาะแก่การใช้งานในระบบที่มีความหนาแน่น และเป็นการเปิดโอกาสให้ผู้ประสงค์ร้ายสามารถโจมตีได้ โดยเฉพาะในด้านการเก็บรหัสผ่าน การใช้ SHA-256 หรือ SHA-3 จะเป็นทางเลือกที่ปลอดภัยกว่า

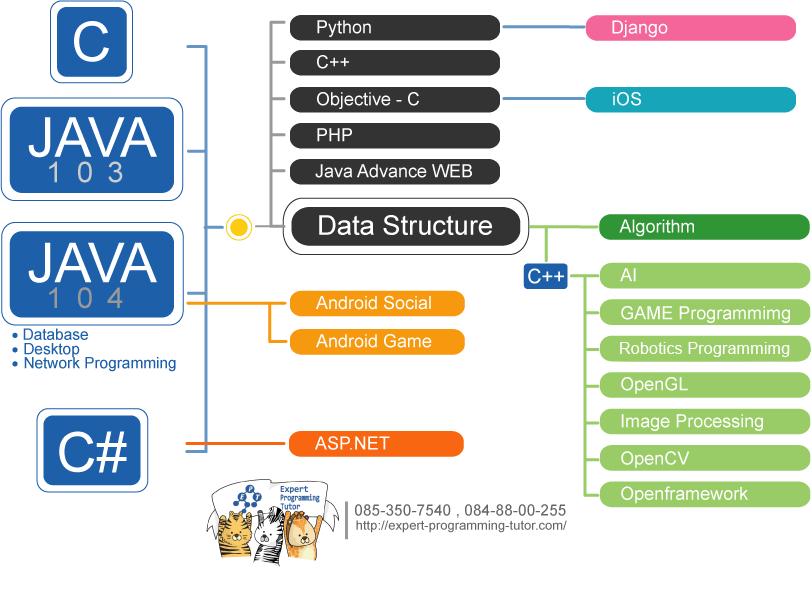

MD-5 อาจดูเหมือนอัลกอริธึมที่เรียบง่าย แต่มีความสำคัญมากในวงการโปรแกรมมิ่งและไซเบอร์ ในการปรับปรุงความรู้และทักษะในการเขียนโปรแกรม คุณสามารถมาที่ EPT (Expert-Programming-Tutor) เพื่อเรียนรู้เกี่ยวกับการเขียนโปรแกรมทั้งในแง่ทฤษฎีและปฏิบัติ ซึ่งรวมถึงการใช้งานอัลกอริธึมต่าง ๆ และแนวทางที่เหมาะสมในการจัดการข้อมูลอย่างปลอดภัย

การเรียนรู้คอมพิวเตอร์และการเขียนโปรแกรมนั้นเปิดโอกาสสู่โลกที่เต็มไปด้วยโอกาส อย่ารอช้า มาร่วมเรียนรู้กับ EPT และก้าวสู่ความสำเร็จในอาชีพโปรแกรมเมอร์กันเถอะ!

หมายเหตุ: ข้อมูลในบทความนี้อาจจะผิด โปรดตรวจสอบความถูกต้องของบทความอีกครั้งหนึ่ง บทความนี้ไม่สามารถนำไปใช้อ้างอิงใด ๆ ได้ ทาง EPT ไม่ขอยืนยันความถูกต้อง และไม่ขอรับผิดชอบต่อความเสียหายใดที่เกิดจากบทความชุดนี้ทั้งทางทรัพย์สิน ร่างกาย หรือจิตใจของผู้อ่านและผู้เกี่ยวข้อง

Tag ที่น่าสนใจ: java c# vb.net python c c++ machine_learning web database oop cloud aws ios android

หากมีข้อผิดพลาด/ต้องการพูดคุยเพิ่มเติมเกี่ยวกับบทความนี้ กรุณาแจ้งที่ http://m.me/Expert.Programming.Tutor

085-350-7540 (DTAC)

084-88-00-255 (AIS)

026-111-618

หรือทาง EMAIL: NTPRINTF@GMAIL.COM