ในยุคที่ข้อมูลมีความสำคัญอย่างยิ่ง การรักษาความปลอดภัยของข้อมูลจึงเป็นเรื่องที่ไม่ควรมองข้าม โดยเฉพาะอย่างยิ่งในโลกของการเขียนโปรแกรม การเข้ารหัสข้อมูลหรือการแฮชข้อมูลมีบทบาทสำคัญในการปกป้องข้อมูลต่างๆ หนึ่งในอัลกอริธึมแฮชที่นิยมใช้อย่างกว้างขวางก็คือ SHA-256 เราจะมาดูการใช้งานอัลกอริธึมนี้ในภาษา Kotlin แบบง่ายๆ รวมถึงตัวอย่างโค้ด การทำงาน และใช้เคสในโลกความจริงกันครับ

SHA-256 คืออะไร?

SHA-256 (Secure Hash Algorithm 256-bit) เป็นส่วนหนึ่งของตระกูล SHA-2 ที่พัฒนาโดย National Security Agency (NSA) ของสหรัฐอเมริกา ซึ่งเป็นอัลกอริธึมแฮชที่สร้างผลลัพธ์เป็นบิตขนาด 256 บิตหรือ 64 ตัวอักขระในรูปแบบเลขฐานสิบหก เป้าหมายหลักของ SHA-256 คือการสร้าง "ฟิงเกอร์ปรินต์" (fingerprint) ที่ไม่สามารถย้อนกลับได้จากข้อมูลอินพุตใดๆ

การทำงานของ SH-256

- การรับข้อมูล: รับข้อมูลที่เราต้องการจะแฮช - การประมวลผล: ใช้ชุดของฟังก์ชันทางคณิตศาสตร์ที่ซับซ้อนต่อข้อมูล เช่น การชิฟท์และ XOR - การหาผลลัพธ์: สร้างผลลัพธ์เป็นสตริงของ 64 ตัวอักษรในรูปแบบ hexแฮชที่ได้จะมีคุณสมบัติที่สำคัญดังนี้:

1. Unpredictable: ผลลัพธ์ที่ได้จากการแฮชไม่สามารถคาดเดาได้ 2. Deterministic: ข้อมูลเดียวกันจะให้ผลลัพธ์เดียวกันเสมอ 3. Pre-image resistance: ไม่สามารถย้อนกลับได้เพื่อหาข้อมูลต้นฉบับจากแฮช 4. Collision resistance: ยากที่จะหาข้อมูลสองชุดที่ให้แฮชเดียวกันตัวอย่างการใช้งาน SHA-256 ในภาษา Kotlin

มาเริ่มกันเลยครับ ด้วยการใช้ Library ที่สามารถช่วยให้เราสามารถสร้างแฮช SHA-256 ได้อย่างง่ายดาย

อธิบายโค้ด:

1. Import Library: นำเข้าคลาส `MessageDigest` จาก `java.security` ซึ่งจำเป็นสำหรับการประมวลผลแฮช 2. ฟังก์ชัน sha256: ฟังก์ชันนี้จะรับสตริงเป็นพารามิเตอร์และเรียกใช้ `MessageDigest` เพื่อสร้างแฮช SHA-256 ของข้อมูลที่ให้มา 3. ผลลัพธ์: ผลลัพธ์จะถูกแสดงออกมาเป็น Format HexadecimalUse Case ในโลกจริง

1. การจัดเก็บรหัสผ่าน: หนึ่งในกรณีการใช้งานที่ชัดเจนที่สุดคือการแฮชรหัสผ่านของผู้ใช้ก่อนที่จะเก็บลงในฐานข้อมูล โดยทั่วไปแล้ว ระบบจะไม่เก็บรหัสผ่านในรูปแบบ Plain Text เพื่อป้องกันการเข้าถึงที่ไม่ชอบด้วยกฎหมาย การใช้ SHA-256 จะช่วยให้ระบบสามารถตรวจสอบได้ว่ารหัสผ่านที่ผู้ใช้ป้อนเข้ามาเป็นของจริงหรือไม่ โดยการแฮชรหัสผ่านที่ป้อนเข้ามาแล้วตรวจสอบกับค่าที่มีในฐานข้อมูล 2. การตรวจสอบข้อมูล: ในการส่งข้อมูลระหว่างเซิร์ฟเวอร์และไคลเอนต์ การสร้างแฮชของข้อมูลที่ส่งไปจะช่วยในการตรวจสอบว่าไม่มีการแก้ไขข้อมูลในระหว่างการส่ง 3. Blockchain: ในโลกของ cryptocurrency การใช้งาน SHA-256 กับ Bitcoin ทำให้แน่ใจว่าตราสัญลักษณ์และข้อมูลในบล็อกได้รับการป้องกันอย่างดีที่สุด

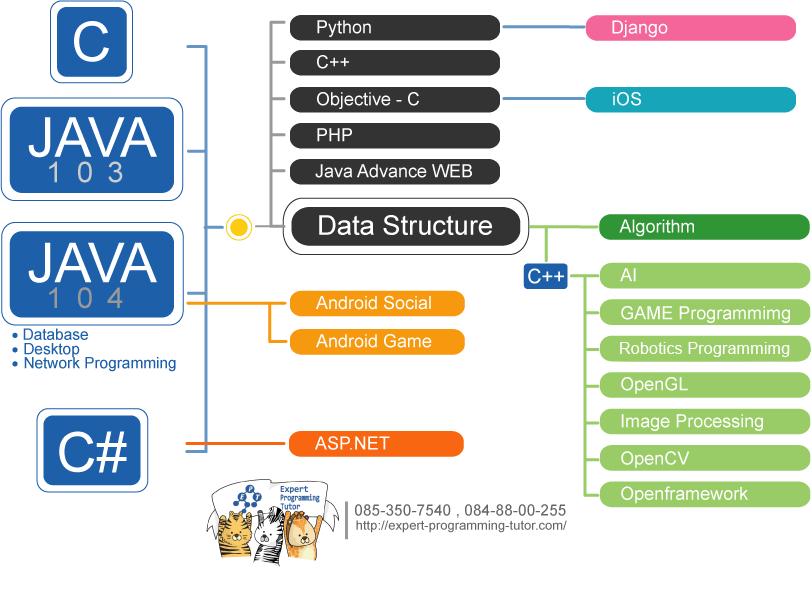

หากคุณสนใจที่จะเรียนรู้การเขียนโปรแกรมและเทคโนโลยีที่เกี่ยวข้องอย่างลึกซึ้ง เช่น เทคนิคการเข้ารหัสและการประมวลผลข้อมูล ขอเชิญมาศึกษาที่ EPT (Expert Programming Tutor) ของเรา เรามีคอร์สการเรียนการสอนที่หลากหลาย พร้อมวิดีโอสอนและการฝึกปฏิบัติจริง พร้อมให้นักเรียนทุกคนได้ประสบการณ์ที่น่าทึ่งพร้อมทั้งทักษะที่นำไปใช้ได้จริงในตลาดแรงงาน

SHA-256 เป็นเครื่องมือที่สำคัญในด้านความปลอดภัยของข้อมูล ด้วยลักษณะที่ยากต่อการถอดรหัสและการเปลี่ยนแปลง การเข้าใจหลักการทำงานและวิธีการใช้งานในภาษาต่างๆ จะเป็นประโยชน์ในการพัฒนาซอฟต์แวร์ที่มีความปลอดภัย หากคุณเข้ามาศึกษาในด้านโปรแกรมมิ่งที่ EPT คุณจะไม่พลาดข้อมูลและการเรียนรู้ที่มีค่าอย่างแน่นอน!

หมายเหตุ: ข้อมูลในบทความนี้อาจจะผิด โปรดตรวจสอบความถูกต้องของบทความอีกครั้งหนึ่ง บทความนี้ไม่สามารถนำไปใช้อ้างอิงใด ๆ ได้ ทาง EPT ไม่ขอยืนยันความถูกต้อง และไม่ขอรับผิดชอบต่อความเสียหายใดที่เกิดจากบทความชุดนี้ทั้งทางทรัพย์สิน ร่างกาย หรือจิตใจของผู้อ่านและผู้เกี่ยวข้อง

Tag ที่น่าสนใจ: java c# vb.net python c c++ machine_learning web database oop cloud aws ios android

หากมีข้อผิดพลาด/ต้องการพูดคุยเพิ่มเติมเกี่ยวกับบทความนี้ กรุณาแจ้งที่ http://m.me/Expert.Programming.Tutor

085-350-7540 (DTAC)

084-88-00-255 (AIS)

026-111-618

หรือทาง EMAIL: NTPRINTF@GMAIL.COM