ในยุคดิจิทัลที่เต็มไปด้วยข้อมูล การจัดการและปกป้องข้อมูลจึงเป็นสิ่งสำคัญอย่างยิ่ง การศึกษาเกี่ยวกับฐานข้อมูล (Database) และการใช้งาน SQL (Structured Query Language) เป็นหัวใจหลักในด้านนี้ แต่การใช้งาน SQL อย่างไม่ระมัดระวังอาจเปิดประตูให้เกิดช่องโหว่ในความปลอดภัยที่เรียกว่า SQL Injection ได้ บทความนี้จะพาไปทำความเข้าใจกับ SQL Injection และเหตุผลที่คุณควรสนใจเรื่องนี้

#### SQL Injection คืออะไร

SQL Injection คือวิธีการโจมตีประเภทหนึ่งที่ผู้ไม่หวังดีหรือแฮกเกอร์ใช้ในการเข้าถึงและควบคุมฐานข้อมูลของคุณทั้งหมดหรือบางส่วน มันเกิดจากการที่คำสั่ง SQL สามารถแก้ไของค์ประกอบที่ถูกส่งจากผู้ใช้ (User Input) ได้ ส่งผลให้ผู้โจมตีสามารถดัดแปลงคำสั่ง SQL ให้เป็นไปตามความต้องการของเขาได้ เช่น เข้าถึงข้อมูลลับ ลบข้อมูล หรือเปิดเผยช่องโหว่ของระบบ

#### วิธีการทำงานของ SQL Injection

การโจมตีด้วย SQL Injection มักเกิดขึ้นเมื่อแอปพลิเคชันรับข้อมูลจากผู้ใช้เช่นการกรอกข้อมูลในแบบฟอร์ม และนำไปใช้โดยไม่ผ่านการตรวจสอบที่เพียงพอ ตัวอย่างเช่น หากมีฟอร์มล็อกอินที่ให้ผู้ใช้ป้อนชื่อผู้ใช้และรหัสผ่าน แล้วระบบนำข้อมูลที่ป้อนมาเติมลงใน Query SQL เช่น

SELECT * FROM users WHERE username = 'user_input' AND password = 'user_input';

หากไม่มีการตรวจสอบหรือเตรียมคำสั่ง SQL อย่างเหมาะสม ผู้โจมตีสามารถใส่ข้อมูลเช่น: `' OR '1'='1` แล้ว SQL จะกลายเป็น

SELECT * FROM users WHERE username = '' OR '1'='1' AND password = '';

ด้วยการโจมตีแบบนี้ จะสามารถผ่านการตรวจสอบเงื่อนไขได้ เพราะ `'1'='1'` เป็นจริงเสมอ

#### การป้องกัน SQL Injection

1. ใช้ Prepared Statements (Parameterized Queries): หนึ่งในวิธีที่มีประสิทธิภาพที่สุดในการป้องกัน SQL Injection ควรใช้งาน Prepared Statements หรือตัวจัดการแบบพารามิเตอร์ เพื่อแยกข้อมูลที่เข้ามากับโครงสร้างคำสั่ง SQL ช่วยป้องกันการหลอมรวมข้อมูลที่อาจเป็นอันตรายตัวอย่างการใช้ใน PHP:

$stmt = $conn->prepare("SELECT * FROM users WHERE username = ? AND password = ?");

$stmt->bind_param("ss", $username, $password);

$stmt->execute();

#### SQL Injection ในสถานการณ์จริง

เพื่อให้เข้าใจมากขึ้น ลองพิจารณากรณีศึกษา สมมติว่าคุณทำงานในบริษัทที่ให้บริการร้านค้าออนไลน์ และมีระบบที่เก็บบันทึกข้อมูลลูกค้า สินค้า และคำสั่งซื้อ หากเกิด SQL Injection ลูกค้าของคุณมีความเสี่ยงที่จะเสียข้อมูลส่วนตัวและข้อมูลทางการเงิน ซึ่งอาจส่งผลเสียต่อชื่อเสียงและความเชื่อถือในองค์กรของคุณ

การป้องกัน SQL Injection จึงไม่ใช่เพียงแค่ความรับผิดชอบของนักพัฒนาเท่านั้น แต่ยังเป็นเรื่องสำคัญในทุกระดับของธุรกิจ

#### สรุป

SQL Injection เป็นการโจมตีที่สามารถเกิดขึ้นได้ง่ายแต่ส่งผลเสียอย่างใหญ่หลวง การเรียนรู้และเข้าใจถึงวิธีการป้องกันเป็นสิ่งสำคัญในการพัฒนาซอฟต์แวร์และเว็บไซต์ที่ปลอดภัย การศึกษาหลักการเกี่ยวกับการจัดการฐานข้อมูลและความปลอดภัยที่ลึกซึ้งสามารถช่วยให้คุณปกป้องข้อมูลที่มีค่าได้

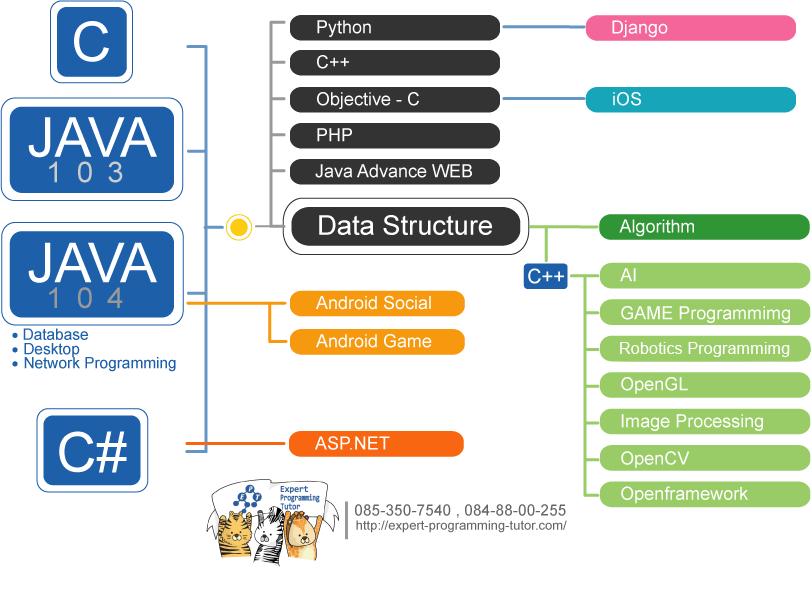

หากคุณสนใจในการศึกษาการเขียนโปรแกรมและการจัดการฐานข้อมูลเพิ่มเติม การเรียนรู้จากผู้เชี่ยวชาญเช่นที่ EPT (Expert-Programming-Tutor) อาจเป็นจุดเริ่มต้นที่ดีสำหรับคุณ ทำให้คุณมีความรู้ที่ทันสมัยและพร้อมที่จะเผชิญกับความท้าทายทางเทคโนโลยีในอนาคต!

หมายเหตุ: ข้อมูลในบทความนี้อาจจะผิด โปรดตรวจสอบความถูกต้องของบทความอีกครั้งหนึ่ง บทความนี้ไม่สามารถนำไปใช้อ้างอิงใด ๆ ได้ ทาง EPT ไม่ขอยืนยันความถูกต้อง และไม่ขอรับผิดชอบต่อความเสียหายใดที่เกิดจากบทความชุดนี้ทั้งทางทรัพย์สิน ร่างกาย หรือจิตใจของผู้อ่านและผู้เกี่ยวข้อง

หากเจอข้อผิดพลาด หรือต้องการพูดคุย ติดต่อได้ที่ https://m.me/expert.Programming.Tutor/

Tag ที่น่าสนใจ: java c# vb.net python c c++ machine_learning web database oop cloud aws ios android

หากมีข้อผิดพลาด/ต้องการพูดคุยเพิ่มเติมเกี่ยวกับบทความนี้ กรุณาแจ้งที่ http://m.me/Expert.Programming.Tutor

085-350-7540 (DTAC)

084-88-00-255 (AIS)

026-111-618

หรือทาง EMAIL: NTPRINTF@GMAIL.COM