การรักษาความปลอดภัยข้อมูลเป็นหัวข้อที่มีความสำคัญมากในยุคดิจิทัลนี้ โดยเฉพาะอย่างยิ่งเมื่อเราสื่อสารและจัดเก็บข้อมูลออนไลน์ วิธีหนึ่งในการรักษาความปลอดภัยข้อมูลคือการใช้ Hashing ซึ่ง SHA-256 เป็นหนึ่งในอัลกอริธึมที่ได้รับความนิยมสูงสุด SHA-256 อยู่ในกลุ่มของ SHA-2 และถูกใช้ในหลายๆ การประยุกต์ใช้ เช่น เซิร์ฟเวอร์ การเพิ่มความปลอดภัยให้กับรหัสผ่าน และการสร้างลิงก์ที่ไม่ซ้ำกัน

SHA-256 (Secure Hash Algorithm 256-bit) คือ อัลกอริธึม Hashing ที่สร้างค่า Hash ขนาด 256 บิต ซึ่งเป็นค่าสตริงที่ไม่สามารถย้อนกลับไปยังข้อมูลเดิมได้ ช่วยในการตรวจสอบความถูกต้องและป้องกันการปลอมแปลงข้อมูล

การทำงานของ SHA-256 จะเริ่มต้นจากการนำข้อมูลที่ต้องการ Hash มาผ่านกระบวนการที่มีหลายขั้นตอน เราสามารถอธิบายได้ในรูปแบบดังนี้:

1. Preprocessing: แบ่งข้อมูลออกเป็นบล็อค ขนาด 512 บิต 2. Padding: เพิ่มข้อมูลเพื่อให้ขนาดข้อมูลเป็นความยาวที่ต้องการ 3. Initialize Hash Values: ใช้ค่าที่กำหนดไว้ล่วงหน้า 4. Hash Computation: การคำนวณค่า Hash โดยใช้ฟังก์ชันต่างๆ ที่มีอยู่ใน SHA-256 5. Finalization: รวมค่าที่ได้ออกมาเป็นค่าสุดท้าย

PHP มีฟังก์ชันในตัวที่สามารถนำมาใช้ในการสร้าง SHA-256 Hash ได้อย่างง่ายดาย โดยใช้ฟังก์ชัน `hash()` ในการทำงาน

ตัวอย่างโค้ด

ในโค้ดข้างต้น เราได้ประกาศตัวแปร `$data` ที่เก็บข้อมูลที่เราต้องการ Hash และใช้ฟังก์ชัน `hash()` เพื่อสร้าง SHA-256 Hash ของข้อมูลนั้น โดยในที่สุดเราจะแสดงผลลัพธ์จากข้อมูลต้นฉบับและค่า Hash ที่ได้

มาดูตัวอย่างการใช้งาน SHA-256 ในโลกจริงกัน เช่นในการจัดเก็บรหัสผ่าน ผู้พัฒนาจะไม่เก็บรหัสผ่านจริง ๆ ไว้ในฐานข้อมูล แทนที่นั้น พวกเขาจะเก็บเฉพาะค่า Hash ผลลัพธ์จากการใช้ SHA-256 เมื่อผู้ใช้ลงทะเบียนหรือเข้าสู่ระบบ ฟังก์ชัน Hash จะถูกใช้เพื่อเปรียบเทียบค่า Hash ของรหัสผ่านที่กรอกกับค่า Hash ที่เก็บไว้ในฐานข้อมูล

ตัวอย่างโค้ดการจัดเก็บรหัสผ่าน

ในตัวอย่างนี้ ตัวฟังก์ชัน `registerUser()` จะทำการ Hash รหัสผ่านของผู้ใช้ก่อนจัดเก็บลงในฐานข้อมูล ซึ่งช่วยเพิ่มความปลอดภัยไปอีกขั้น เมื่อผู้ใช้เข้าสู่ระบบ เราสามารถใช้วิธีเดียวกันในการเปรียบเทียบรหัสผ่านที่กรอกกับ Hash ที่จัดเก็บไว้ได้

การใช้ SHA-256 ไม่เพียงแค่ช่วยป้องกันข้อมูลไม่ให้ถูกดัดแปลง แต่ยังช่วยสร้างความมั่นใจในความสมบูรณ์ของข้อมูลในระบบ กล่าวคือ เมื่อผู้ใช้รู้ว่าโปรแกรมที่พวกเขาใช้มีมาตรการรักษาความปลอดภัยในการเข้ารหัส เช่น SHA-256 พวกเขาจะมีความมั่นใจในความปลอดภัยของข้อมูลมากขึ้น

นอกจากนี้ SHA-256 ยังถูกใช้ในหลายๆ เทคโนโลยี เช่น Blockchain, Digital Signatures, และ Certificate Verification ซึ่งแสดงให้เห็นถึงความสำคัญของการใช้วิธีการที่ได้รับการพิสูจน์แล้วในด้านความปลอดภัยข้อมูล

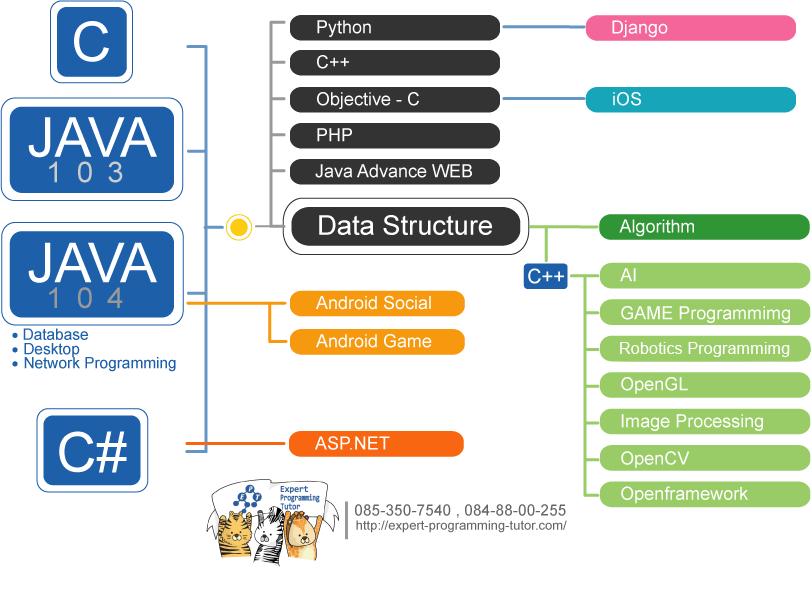

หากคุณสนใจที่จะเรียนรู้เพิ่มเติมเกี่ยวกับการเขียนโปรแกรม และต้องการเข้าใจเทคนิคการเข้ารหัสข้อมูลอย่างลึกซึ้ง EPT (Expert-Programming-Tutor) มีหลักสูตรที่น่าสนใจมากมายที่จะช่วยเสริมสร้างทักษะของคุณ ไม่ว่าจะเป็นในเรื่องของการสร้างเว็บแอพพลิเคชัน การจัดการฐานข้อมูล หรือการพัฒนาโปรแกรมที่มีความปลอดภัยสูง

การศึกษาและพัฒนาตนเองด้านการเขียนโปรแกรมไม่ได้มีแค่ประโยชน์สำหรับการทำงานเท่านั้น แต่ยังเป็นการเสริมสร้างความเข้าใจเกี่ยวกับเทคโนโลยีที่เราใช้ในชีวิตประจำวันด้วย

เข้าร่วมกับเราและเริ่มต้นการเดินทางสู่โลกของการเขียนโปรแกรมที่ EPT วันนี้!

หมายเหตุ: ข้อมูลในบทความนี้อาจจะผิด โปรดตรวจสอบความถูกต้องของบทความอีกครั้งหนึ่ง บทความนี้ไม่สามารถนำไปใช้อ้างอิงใด ๆ ได้ ทาง EPT ไม่ขอยืนยันความถูกต้อง และไม่ขอรับผิดชอบต่อความเสียหายใดที่เกิดจากบทความชุดนี้ทั้งทางทรัพย์สิน ร่างกาย หรือจิตใจของผู้อ่านและผู้เกี่ยวข้อง

Tag ที่น่าสนใจ: java c# vb.net python c c++ machine_learning web database oop cloud aws ios android

หากมีข้อผิดพลาด/ต้องการพูดคุยเพิ่มเติมเกี่ยวกับบทความนี้ กรุณาแจ้งที่ http://m.me/Expert.Programming.Tutor

085-350-7540 (DTAC)

084-88-00-255 (AIS)

026-111-618

หรือทาง EMAIL: NTPRINTF@GMAIL.COM