ในโลกของโปรแกรมมิ่งและความปลอดภัยของข้อมูล การจัดการกับข้อมูลที่มีความลับหรือข้อมูลที่สำคัญนั้น ต้องมีวิธีการที่ช่วยให้เราสามารถเก็บข้อมูลเหล่านั้นไว้ได้อย่างปลอดภัย ซึ่ง Hash Function อย่าง SHA-256 ถือเป็นหนึ่งในเครื่องมือที่มีประสิทธิภาพในการทำงานนี้ ในบทความนี้ เราจะศึกษาการใช้งาน SHA-256 ในภาษา Scala พร้อมกับตัวอย่างโค้ดและการอธิบายการทำงาน รวมถึง use case ในชีวิตจริงด้วย

SHA-256 (Secure Hash Algorithm 256-bit) คือ ฟังก์ชันสร้างแฮชที่ใช้ในการสร้างค่าแฮชที่มีขนาด 256 บิตจากข้อมูลต้นทางใด ๆ โดยฟังก์ชันนี้ถูกออกแบบมาให้ยากต่อการดึงข้อมูลต้นทางกลับมา และไม่มีทางที่จะแปลงค่ากลับไปยังข้อมูลเดิมได้ ฟังก์ชัน SHA-256 นั้นมีการใช้งานอย่างแพร่หลายในด้านความปลอดภัย เช่น การตรวจสอบความถูกต้องของข้อมูล การจัดเก็บรหัสผ่าน และการสร้างลายเซ็นดิจิทัล

SHA-256 ทำงานด้วยการนำข้อมูลที่เราใส่เข้าไป ผ่านกระบวนการหลายขั้นตอนจนได้ค่าผลลัพธ์ที่แน่นอน โดยกระบวนการจะประกอบด้วยขั้นตอนการประมวลผลข้อมูลเป็นบล็อก ข้อมูลแต่ละบล็อกจะถูกเข้ารหัสและนำมาผสมกัน จนได้ผลลัพธ์ที่ไม่ซ้ำกันแม้แต่ข้อมูลเพียงเล็กน้อยทำให้เป็นฟังก์ชันที่ปลอดภัยและมีประสิทธิภาพ

เพื่อให้เข้าใจง่ายขึ้น เราจะมาดูตัวอย่างโค้ดการใช้งาน SHA-256 ในภาษา Scala กัน

ตัวอย่างโค้ด

การอธิบายโค้ด

1. นำเข้าไลบรารี: ในบรรทัดแรก เรานำเข้าไลบรารีที่จำเป็น คือ `java.security.MessageDigest` ซึ่งใช้สำหรับการสร้างแฮช 2. ฟังก์ชัน sha256: เราสร้างฟังก์ชันชื่อว่า `sha256` เพื่อรับข้อมูลประเภท `String` และส่งค่าผลลัพธ์ที่เป็นแฮช SHA-256 โดยภายในฟังก์ชันนี้ เราจะได้ MessageDigest และนำข้อมูลเข้ารหัสในรูปแบบ UTF-8 3. แปลงแฮชเป็น Hexadecimal: โดยใช้ `map` กับ `String.format` เพื่อแปลงแฮชจากรูปแบบ Binary ไปยังรูปแบบ Hexadecimal แล้วนำมารวมเป็นสตริง 4. เมธอด main: ใน `main` เราจะทดสอบด้วยการสร้างข้อความ "Hello, EPT!" แล้วแสดงผลลัพธ์แฮชที่ได้ออกมา

1. การรักษาความปลอดภัยของรหัสผ่าน

ในเว็บไซต์หรือแอปพลิเคชันที่ผู้ใช้ลงทะเบียน การจัดเก็บรหัสผ่านในฐานข้อมูลเป็นสิ่งที่สำคัญมาก ควรใช้ SHA-256 ในการเข้ารหัสรหัสผ่านก่อนที่จะเก็บ เพื่อป้องกันไม่ให้แฮกเกอร์สามารถดึงรหัสผ่านที่แท้จริงออกมาได้

2. การตรวจสอบความถูกต้องของข้อมูล

SHA-256 สามารถช่วยในการตรวจสอบความถูกต้องของข้อมูลเมื่อมีการส่งผ่านเครือข่าย ข้อมูลที่ถูกส่งมักจะมีค่าฮาร์ดแวร์ที่สร้างจาก SHA-256 เพื่อยืนยันว่าข้อมูลนั้นไม่ถูกดัดแปลงขณะอยู่ในระหว่างการส่ง

3. สัญญาณดิจิทัล

ในระบบบล็อกเชน และการทำธุรกรรมดิจิทัล SHA-256 ยังถูกนำมาใช้ในการสร้างลายเซ็นดิจิทัล เช่น Bitcoin ที่ใช้ SHA-256 ในการสร้างแฮชของข้อมูลธุรกรรม เพื่อแสดงถึงความถูกต้องและความแน่นอนของการทำธุรกรรม

CSSHA-256 เป็นฟังก์ชันที่มีประโยชน์อย่างมากในด้านการรักษาความปลอดภัยของข้อมูล ในการพัฒนาแอปพลิเคชัน เราสามารถใช้ SHA-256 ในหลาย ๆ ด้าน ได้แก่ การจัดเก็บรหัสผ่าน การตรวจสอบความถูกต้องของข้อมูล และการสร้างลายเซ็นดิจิทัล

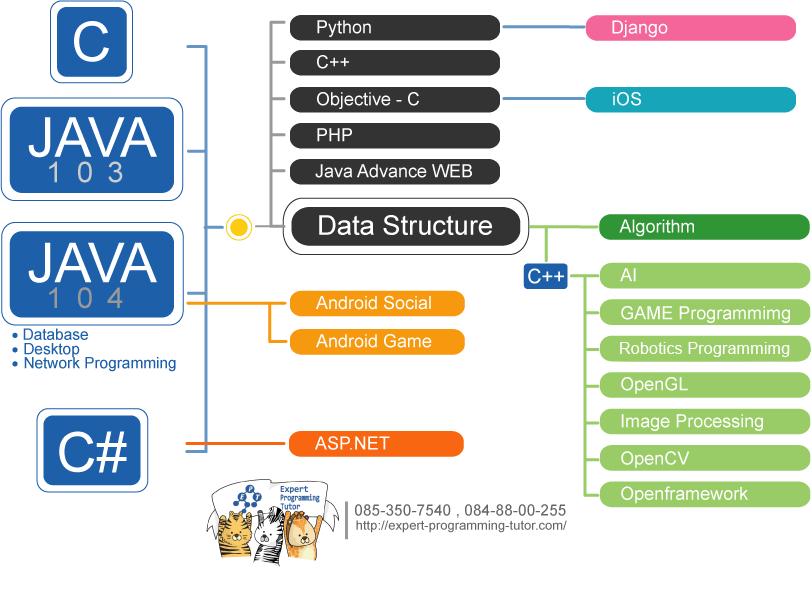

หากคุณสนใจในด้านการพัฒนาโปรแกรมและการรักษาความปลอดภัยของข้อมูล ก็อย่าลังเลที่จะศึกษาคอร์สทางด้านโปรแกรมมิ่งที่ EPT (Expert-Programming-Tutor) ซึ่งจะช่วยเปิดโลกใหม่แห่งการเรียนรู้ให้กับคุณ และสร้างเส้นทางอาชีพที่น่าตื่นเต้นในเทคโนโลยีนี้!

หากคุณมีคำถามหรือข้อสงสัยประการใด สามารถแชร์ความคิดเห็นได้ที่นี่เลย หรือสามารถเข้ามาศึกษาเพิ่มเติมที่ EPT ได้!

หมายเหตุ: ข้อมูลในบทความนี้อาจจะผิด โปรดตรวจสอบความถูกต้องของบทความอีกครั้งหนึ่ง บทความนี้ไม่สามารถนำไปใช้อ้างอิงใด ๆ ได้ ทาง EPT ไม่ขอยืนยันความถูกต้อง และไม่ขอรับผิดชอบต่อความเสียหายใดที่เกิดจากบทความชุดนี้ทั้งทางทรัพย์สิน ร่างกาย หรือจิตใจของผู้อ่านและผู้เกี่ยวข้อง

Tag ที่น่าสนใจ: java c# vb.net python c c++ machine_learning web database oop cloud aws ios android

หากมีข้อผิดพลาด/ต้องการพูดคุยเพิ่มเติมเกี่ยวกับบทความนี้ กรุณาแจ้งที่ http://m.me/Expert.Programming.Tutor

085-350-7540 (DTAC)

084-88-00-255 (AIS)

026-111-618

หรือทาง EMAIL: NTPRINTF@GMAIL.COM