ในยุคดิจิทัลที่ทุกอย่างถูกเชื่อมโยงผ่านอินเทอร์เน็ต การรักษาความปลอดภัยในโลกไซเบอร์หรือ Cybersecurity จึงกลายเป็นเรื่องจำเป็นที่ทุกองค์กรต้องใส่ใจหนึ่งในภัยคุกคามที่เป็นที่รู้จักและสร้างความเสียหายอย่างกว้างขวางคือ "SQL Injection" ซึ่งสามารถเปิดช่องให้แฮกเกอร์เข้ามาควบคุมฐานข้อมูล ทำให้ข้อมูลที่สำคัญถูกดึงออกมา หรือถูกทำลายได้

SQL Injection คือการโจมตีที่ช่องโหว่ของระบบที่ใช้ SQL เป็นภาษาในการจัดการฐานข้อมูล โดยแฮกเกอร์จะส่งคำสั่ง SQL ที่จงใจสร้างมาเพื่อทำให้โค้ดองค์กรมีพฤติกรรมที่ไม่พึงประสงค์ เช่น การดึงข้อมูลที่คลังลับ การเปลี่ยนแปลงข้อมูล หรือแม้กระทั่งการทำลายข้อมูลทั้งหมดในฐานข้อมูลของระบบนั้นๆ

เพื่อให้เข้าใจวิธีการทำงานของ SQL Injection ยกตัวอย่างเช่น ระบบที่อนุญาตให้ผู้ใช้ป้อนชื่อผู้ใช้และรหัสผ่านเพื่อเข้าสู่ระบบ โปรแกรมอาจมีโค้ด SQL เบื้องหลังดังนี้:

SELECT * FROM users WHERE username = 'user_input' AND password = 'user_pass';

ถ้าหากโปรแกรมนี้ไม่ถูกป้องกัน แฮกเกอร์สามารถป้อนข้อมูลแบบดังกล่าว:

- Username: `' OR '1'='1' --`

- Password: `abc`

เมื่อแทนที่ค่าในโค้ด SQL จะกลายเป็น:

SELECT * FROM users WHERE username = '' OR '1'='1' -- ' AND password = 'abc';

ส่วนของ `' OR '1'='1'` ทำให้คำสั่ง SQL มีความหมายว่า "ทุกคน" เพราะ `1=1` คือความจริง โดย `--` คือคำสั่งให้ SQL ละเลยสิ่งที่ตามหลัง ดังนั้นส่วนที่เกี่ยวกับรหัสผ่านจะถูกละทิ้งไป การโจมตีเช่นนี้ทำให้แฮกเกอร์สามารถเข้าถึงระบบได้โดยไม่ต้องมีบัญชี หรือรหัสผ่านที่แท้จริง

ตัวอย่างเช่น ในภาษา PHP การใช้ PDO กับการเตรียมคำสั่ง:

$stmt = $pdo->prepare('SELECT * FROM users WHERE username = :username AND password = :password');

$stmt->execute(['username' => $user_input, 'password' => $user_pass]);

สมมติเรามีระบบออนไลน์จัดการการลงทะเบียนเข้าร่วมกิจกรรมของบริษัท ซึ่งแน่นอนว่าการจัดเก็บข้อมูลผู้ใช้งานมีความสำคัญ การป้องกัน SQL Injection เป็นส่วนสำคัญในรักษาความปลอดภัย

- นำค่าที่ผู้ใช้ป้อนทั้งหมดผ่านการตรวจสอบก่อนบันทึกลงฐานข้อมูล

- ใช้คำสั่ง SQL ที่เตรียมไว้ เพื่อป้องกันการแฮกผ่านช่องข้อมูลใดๆ ที่ผู้ใช้นำเข้ามา

- กำหนดสิทธิ์เฉพาะเจาะจงในการเข้าหรือแก้ไขข้อมูลในฐานข้อมูลเพื่อป้องกันการกระทำที่ไม่พึงประสงค์

สรุปได้ว่า SQL Injection เป็นภัยร้ายที่อาจก่อให้เกิดความเสียหายได้อย่างกว้างขวาง การรู้เท่าทันวิธีการโจมตีและวิธีการป้องกันจะช่วยให้ระบบของเรามีความปลอดภัยมากยิ่งขึ้น นักพัฒนาและผู้ดูแลระบบควรหาแนวทางในการตรวจสอบ ป้องกัน รวมถึงปรับปรุงมาตรการการรักษาความปลอดภัยอย่างต่อเนื่องเพื่อปกป้องข้อมูลสำคัญ

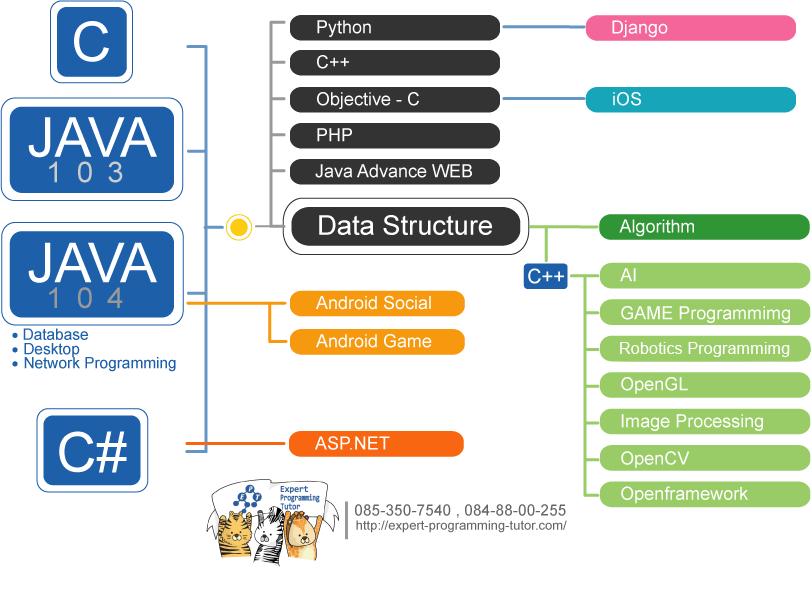

หากคุณสนใจที่จะเรียนรู้เพิ่มเติมเกี่ยวกับการพัฒนาระบบให้ปลอดภัยจากภัยคุกคามเช่น SQL Injection ลองพิจารณาเรียนโปรแกรมที่ EPT ซึ่งเป็นสถานที่ที่คุณสามารถพัฒนาทักษะและความรู้ในการเขียนโปรแกรมและการรักษาความปลอดภัยของระบบได้อย่างมั่นใจ

หมายเหตุ: ข้อมูลในบทความนี้อาจจะผิด โปรดตรวจสอบความถูกต้องของบทความอีกครั้งหนึ่ง บทความนี้ไม่สามารถนำไปใช้อ้างอิงใด ๆ ได้ ทาง EPT ไม่ขอยืนยันความถูกต้อง และไม่ขอรับผิดชอบต่อความเสียหายใดที่เกิดจากบทความชุดนี้ทั้งทางทรัพย์สิน ร่างกาย หรือจิตใจของผู้อ่านและผู้เกี่ยวข้อง

หากเจอข้อผิดพลาด หรือต้องการพูดคุย ติดต่อได้ที่ https://m.me/expert.Programming.Tutor/

Tag ที่น่าสนใจ: java c# vb.net python c c++ machine_learning web database oop cloud aws ios android

หากมีข้อผิดพลาด/ต้องการพูดคุยเพิ่มเติมเกี่ยวกับบทความนี้ กรุณาแจ้งที่ http://m.me/Expert.Programming.Tutor

085-350-7540 (DTAC)

084-88-00-255 (AIS)

026-111-618

หรือทาง EMAIL: NTPRINTF@GMAIL.COM