ในยุคดิจิทัลที่การทำธุรกรรมและการสื่อสารเกิดขึ้นในโลกออนไลน์เป็นหลัก ความปลอดภัยไซเบอร์ (Cybersecurity) ได้กลายเป็นปัจจัยที่มีความสำคัญอย่างยิ่ง การรักษาความปลอดภัยข้อมูลส่วนตัวของเราและการป้องกันความเสี่ยงจากอาชญากรรมไซเบอร์เป็นสิ่งที่ไม่สามารถมองข้ามได้ หนึ่งในมาตรการที่ใช้ในการรักษาความปลอดภัยทางไซเบอร์คือ การสแกนหาช่องโหว่ (Vulnerability Scanning) วันนี้เราจะมาทำความรู้จักกับหลักการทำงานและความสำคัญของกระบวนการนี้ รวมถึงวิธีการนำไปใช้ในโลกแห่งความเป็นจริง

Vulnerability Scanning หมายถึง กระบวนการตรวจสอบหาช่องโหว่หรือจุดอ่อนบนระบบคอมพิวเตอร์ เครือข่าย หรือซอฟต์แวร์ เพื่อประเมินความเสี่ยงและจัดลำดับความสำคัญสำหรับการแก้ไขหรือเพิ่มมาตรการป้องกัน ช่องโหว่สามารถเกิดจากหลายปัจจัย เช่น การเขียนโค้ดที่ไม่ปลอดภัย การตั้งค่าซอฟต์แวร์ที่ผิดพลาด หรือการละเลยการอัพเดตซอฟต์แวร์ให้ทันสมัย

การสแกนหาช่องโหว่เป็นสิ่งที่ไม่ควรมองข้ามสำหรับทุกองค์กร โดยเฉพาะธุรกิจที่จัดการข้อมูลส่วนบุคคลของลูกค้าเป็นจำนวนมาก ตัวอย่างเช่น ธนาคารหรือบริษัทอีคอมเมิร์ซ ต้องให้ความสำคัญกับการสแกนหาช่องโหว่อย่างสม่ำเสมอ เพื่อป้องกันการเข้าถึงข้อมูลโดยไม่ได้รับอนุญาตและปกป้องความเชื่อมั่นของผู้บริโภค

ตัวอย่างการใช้เครื่องมือ Vulnerability Scanners:

เพื่อให้เห็นภาพมากขึ้น ลองดูตัวอย่างการใช้เครื่องมือเช่น OpenVAS ซึ่งเป็นหนึ่งในเครื่องมือ vulnerability scanner ที่เปิดตัวฟรีสำหรับทุกคน

# การติดตั้ง OpenVAS

apt-get install openvas

# เริ่มการสแกนเครือข่าย

openvas-start

# ตรวจสอบความปลอดภัยในระบบ

openvas-check-setup

# สแกนเป้าหมาย

openvas-nvt-sync

แม้การสแกนหาช่องโหว่จะมีประสิทธิภาพ แต่ใช่ว่าจะไม่มีข้อควรระวัง ความสำคัญคือการใช้เครื่องมือที่เหมาะสมกับความต้องการและการตีความผลสแกนอย่ารีบสรุปให้ผิดพลาด การวางแผนและการติดตามหลังจากกระบวนการสแกนเสร็จสิ้นมีความสำคัญมาก จำเป็นต้องอาศัยทีมงานที่มีความเชี่ยวชาญในการวิเคราะห์ข้อมูลอย่างมีวิจารณญาณ

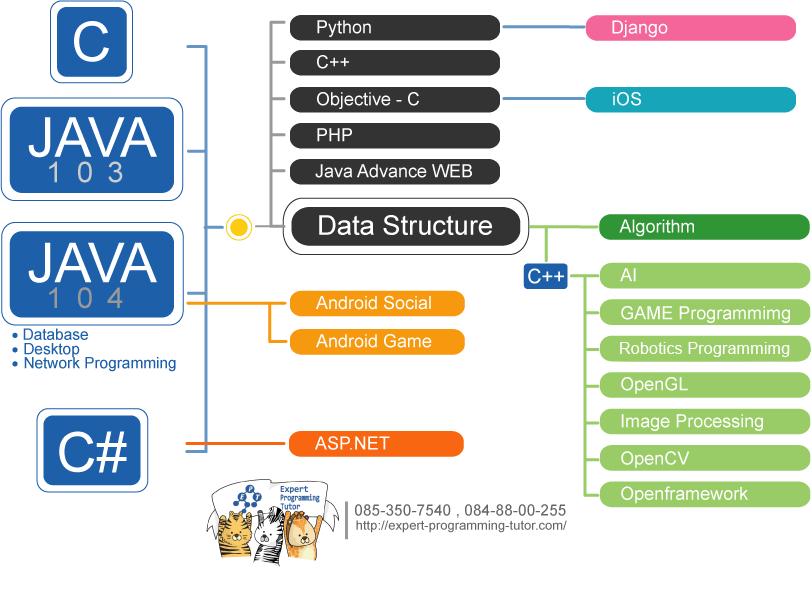

การรักษาความปลอดภัยทางไซเบอร์เป็นความรับผิดชอบที่ทุกองค์กรต้องคำนึงถึง การตรวจสอบและป้องกันช่องโหว่ผ่านการสแกนเป็นเครื่องมือสำคัญที่จะช่วยให้คุณรับมือกับความเสี่ยงได้อย่างมีประสิทธิภาพ หากคุณสนใจในด้านนี้และต้องการพัฒนาความรู้และทักษะในวิชาชีพด้าน Cybersecurity การเริ่มต้นเรียนรู้ที่ Expert-Programming-Tutor (EPT) อาจเป็นก้าวแรกที่สำคัญสำหรับคุณในการเข้าสู่โลกนี้ด้วยพื้นฐานที่แข็งแรงและเข้มแข็ง

การดูแลความปลอดภัยในโลกไซเบอร์เป็นสิ่งที่เรียกร้องทางวิชาการ ความรู้และทักษะในการดำเนินการให้ถูกต้อง และเชื่อมั่นได้ว่าการสแกนหาช่องโหว่จะไม่เพียงแต่ป้องกันข้อมูลและระบบของเราเท่านั้น แต่ยังเสริมสร้างความไว้วางใจในระบบเทคโนโลยีที่เราใช้งานทุกวันอีกด้วย

หมายเหตุ: ข้อมูลในบทความนี้อาจจะผิด โปรดตรวจสอบความถูกต้องของบทความอีกครั้งหนึ่ง บทความนี้ไม่สามารถนำไปใช้อ้างอิงใด ๆ ได้ ทาง EPT ไม่ขอยืนยันความถูกต้อง และไม่ขอรับผิดชอบต่อความเสียหายใดที่เกิดจากบทความชุดนี้ทั้งทางทรัพย์สิน ร่างกาย หรือจิตใจของผู้อ่านและผู้เกี่ยวข้อง

หากเจอข้อผิดพลาด หรือต้องการพูดคุย ติดต่อได้ที่ https://m.me/expert.Programming.Tutor/

Tag ที่น่าสนใจ: java c# vb.net python c c++ machine_learning web database oop cloud aws ios android

หากมีข้อผิดพลาด/ต้องการพูดคุยเพิ่มเติมเกี่ยวกับบทความนี้ กรุณาแจ้งที่ http://m.me/Expert.Programming.Tutor

085-350-7540 (DTAC)

084-88-00-255 (AIS)

026-111-618

หรือทาง EMAIL: NTPRINTF@GMAIL.COM