โลกในยุคดิจิทัลปัจจุบันมีความก้าวหน้าอย่างรวดเร็วในด้านเทคโนโลยีสารสนเทศและการสื่อสาร แต่ความก้าวหน้านี้ก็มาพร้อมกับความท้าทายในด้านความปลอดภัยของข้อมูล หรือที่เรียกกันว่า Cybersecurity การเข้าใจและปฏิบัติด้าน Cybersecurity อย่างถูกต้องกลายเป็นสิ่งจำเป็นสำหรับองค์กรและบุคคลทั่วไป หนึ่งในเครื่องมือสำคัญเพื่อความเข้าใจด้านเครือข่ายคือ OSI Model ซึ่งทำหน้าที่เป็นกรอบแนวคิดในการเชื่อมต่อและส่งข้อมูลทางเครือข่าย ในบทความนี้เราจะมาทำความรู้จักกับ OSI Model และบทบาทของมันใน Cybersecurity

OSI Model (Open Systems Interconnection Model) เป็นโมเดลในการอธิบายมากกว่าการประยุกต์ใช้จริง มันถูกพัฒนาโดย ISO (International Organization for Standardization) เพื่อส่งเสริมความเข้ากันได้ระหว่างระบบคอมพิวเตอร์ต่างๆ ผ่านการแบ่งการสื่อสารเครือข่ายออกเป็น 7 ชั้น ซึ่งแต่ละชั้นมีหน้าที่เฉพาะเจาะจง

1. Physical Layer

ชั้น Physical เกี่ยวข้องกับการส่งผ่านข้อมูลแบบดิจิทัลผ่านสื่อกำลังกาย เช่น สายเคเบิลหรือการส่งสัญญาณไร้สาย ในแง่ของ Cybersecurity ชั้นนี้อาจมีประเด็นเกี่ยวกับการเข้าถึงอุปกรณ์ทางกายภาพหรือการขัดขวางสัญญาณ

2. Data Link Layer

ในชั้นนี้ มีการจัดการแพ็คเก็ตข้อมูล เช่น การตรวจจับและแก้ไขข้อผิดพลาด Cybersecurity ในชั้นนี้อาจครอบคลุมถึงการป้องกัน MAC address spoofing หรือการโจมตีอื่นๆ บนเลเยอร์ลิงค์ข้อมูล

3. Network Layer

ชั้น Network กำหนดวิธีการที่ข้อมูลจะถูกส่งจากโหนดหนึ่งไปยังอีกโหนด อาจใช้ IP addressing การโจมตีที่เกี่ยวข้องกับชั้นนี้ เช่นการดักฟังข้อมูล (sniffing)

4. Transport Layer

ชั้นนี้มีหน้าที่ในการส่งข้อมูลแบบ end-to-end และรวมถึงการจัดการการไหลของข้อมูล TCP และ UDP เป็นโปรโตคอลที่ใช้บ่อย Cybersecurity ในชั้นนี้มักจะเกี่ยวข้องกับการรับรองความถูกต้องของการตรวจสอบและป้องกันการเข้าถึงโดยไม่ได้รับอนุญาต

ตัวอย่างการใช้งาน TCP เป็นต้น:

import socket

def establish_connection():

try:

sock = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

sock.connect(('example.com', 80))

print("Connection established successfully.")

except socket.error as e:

print(f"Error: {e}")

finally:

sock.close()

establish_connection()

5. Session Layer

Session Layer เกี่ยวข้องกับการสร้างและจัดการเซสชันการสื่อสาร หากเป็นระบบ Authentication หรือการควบคุมการเข้าถึงก็จะเกี่ยวเนื่องกับเลเยอร์นี้

6. Presentation Layer

ชั้นนี้ทำหน้าที่ในการแปลและการเขียนรหัสข้อมูล เช่น การเข้ารหัสและถอดรหัสข้อมูล Cybersecurity ในชั้นนี้เกี่ยวข้องโดยตรงกับการเข้ารหัสข้อมูลเพื่อป้องกันการดักฟัง

7. Application Layer

Application Layer เป็นชั้นบนสุดที่ผู้ใช้โต้ตอบโดยตรง ใช้สำหรับการเชื่อมต่อกับระบบต่าง ๆ เช่น เว็บเบราว์เซอร์และเซิร์ฟเวอร์ HTTP

การทำความเข้าใจโครงสร้าง OSI Model ช่วยให้นักพัฒนาสามารถออกแบบระบบที่ปลอดภัยได้มากขึ้น การรู้จักแต่ละชั้นช่วยในการวางมาตรการป้องกัน เช่น การใช้ไฟร์วอลล์เพื่อตรวจสอบแพ็คเก็ตข้อมูลที่ผ่านเลเยอร์ Network หรือการตั้งค่าระบบรักษาความปลอดภัยสำหรับเลเยอร์ Application

OSI Model เป็นกรอบการทำงานที่ช่วยให้นักพัฒนาระบบและผู้ดูแลระบบเครือข่ายสามารถเข้าใจและจัดการกับเครือข่ายได้อย่างมีประสิทธิภาพ การรู้ว่าความปลอดภัยในเครือข่ายเริ่มต้นตั้งแต่การป้องกันที่ตัวอุปกรณ์ลิงค์ข้อมูลไปจนถึงการป้องกันที่ระดับผู้ใช้ สามารถช่วยป้องกันภัยคุกคามทาง Cybersecurity ได้เป็นอย่างดี การศึกษาด้านการเขียนโปรแกรมและ Cybersecurity จึงเป็นทักษะที่จำเป็นอย่างมากในยุคปัจจุบัน

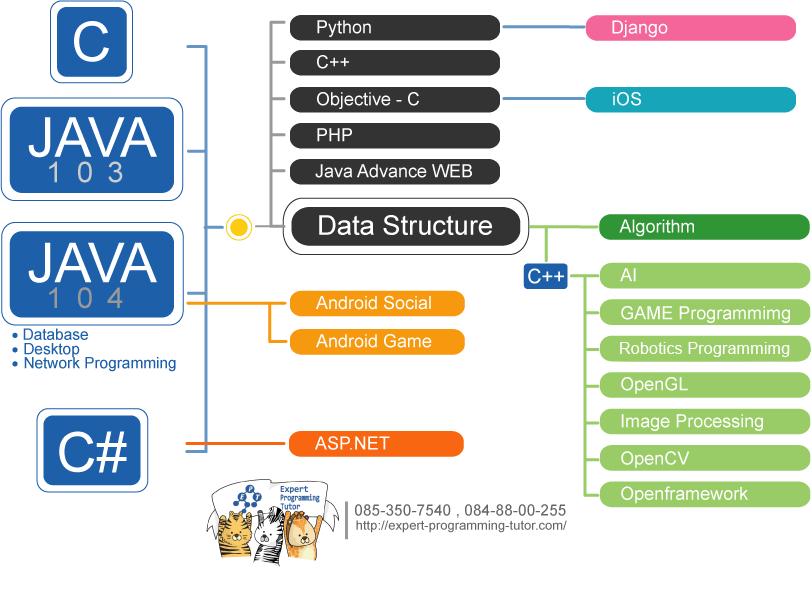

หากคุณสนใจที่จะเพิ่มพูนความรู้ในด้านการเขียนโปรแกรมและ Cybersecurity เราขอแนะนำให้คุณพิจารณาลงทะเบียนเรียนที่ EPT (Expert-Programming-Tutor) ซึ่งเป็นสถานที่ที่มีผู้เชี่ยวชาญและหลักสูตรที่มุ่งมั่นในการพัฒนาทักษะด้านเทคนิคและความรู้ความเข้าใจต่อภาพรวมที่สมบูรณ์ของการพัฒนาโปรแกรมและความปลอดภัยในโลกไซเบอร์

หมายเหตุ: ข้อมูลในบทความนี้อาจจะผิด โปรดตรวจสอบความถูกต้องของบทความอีกครั้งหนึ่ง บทความนี้ไม่สามารถนำไปใช้อ้างอิงใด ๆ ได้ ทาง EPT ไม่ขอยืนยันความถูกต้อง และไม่ขอรับผิดชอบต่อความเสียหายใดที่เกิดจากบทความชุดนี้ทั้งทางทรัพย์สิน ร่างกาย หรือจิตใจของผู้อ่านและผู้เกี่ยวข้อง

หากเจอข้อผิดพลาด หรือต้องการพูดคุย ติดต่อได้ที่ https://m.me/expert.Programming.Tutor/

Tag ที่น่าสนใจ: java c# vb.net python c c++ machine_learning web database oop cloud aws ios android

หากมีข้อผิดพลาด/ต้องการพูดคุยเพิ่มเติมเกี่ยวกับบทความนี้ กรุณาแจ้งที่ http://m.me/Expert.Programming.Tutor

085-350-7540 (DTAC)

084-88-00-255 (AIS)

026-111-618

หรือทาง EMAIL: NTPRINTF@GMAIL.COM